-

0

سبد خرید

محصول تعداد 0 (ریال)جمع کل

قسمت دو-بخش یک- مفاهیم پایه آزمون نفوذپذیری

قسمت دو-بخش دو- مفاهیم پایه آزمون نفوذپذیری

مفاهیم پایه آزمون نفوذپذیری

متدولوژی آزمون نفوذپذیری

NIST

- مرحله برنامه ریزی

-تصمیم گیری برای انجام

- مرحله کشف

-جمع آوری اطلاعات، اسکن شبکه، شناسایی سرویس و تشخیص سیستم عامل

-ارزیابی آسیب پذیری

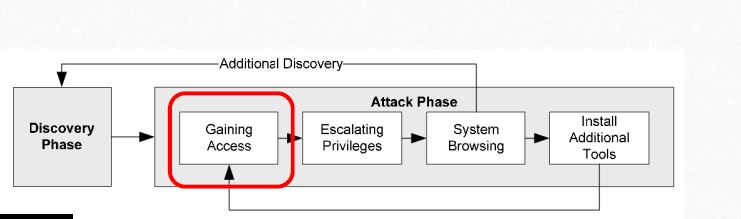

- مرحله حمله

-قلب هر آزمون نفوذپذیری است

-اگر شما بتوانید یک هدف را به مخاطره بیاندازید و یک میزبان جدید کشف کنید به مرحله 2 بروید، یعنی کشف، و این کار را تا زمانی که هیچ هدفی باقی نماند ادامه دهید

- مرحله گزارش

- نتایج گزارش داده میشوند

- مرحله حمله

- با استفاده از اطلاعاتی که در مرحله کشف جمع آوری شده تلاش برای دسترسی به هدف انجام می شود

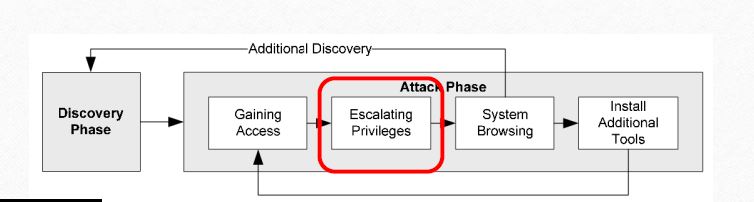

- مرحله حمله

-تلاش می کند تا کنترل کل سیستم را به دست گیرد )سطح دسترسی مدیر را به دست آورد

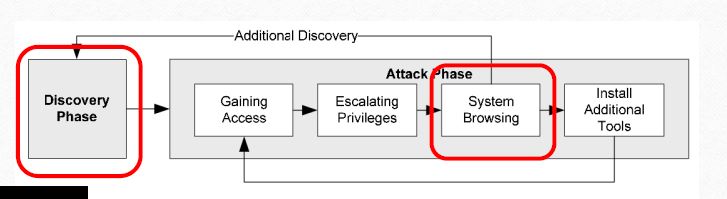

- مرحله حمله

-فرآیند جمع آوری اطلاعات دوباره انجام می شود تا مکانیزم های دسترسی به دیگر سیستم ها نیز تا حد

امکان شناسایی شوند

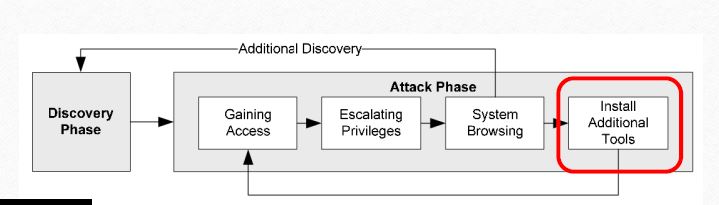

- مرحله حمله

-ابزارهای دیگری به منظور به دست آوردن اطلاعات بیشتر، یا دسترسی بیشتر، و یا هر دو نصب می شوند

OWASP (Open Web Application Security Project)

- دو متدولوژی قبل بیشتر بر روی انجام آزمون نفوذپذیری شبکه متمرکز شد هاند، نه به صورت خاص

- برای برنام ههای کاربردی وب

- متدولوژی آزمون OWASP برای آزمون نفوذپذیری برنامه های کاربردی وب ایجاد شده است

- شامل همه چیزهایی است که برای آزمون یک برنامه وب لازم است

- جامع است و توسط تعدادی از بهترین محققان امنیتی برنامه های وب طراحی شده است

طبقه بندی روش های آزمون نفوذپذیری

بر اساس نوع آزمونی که مورد نیاز سازمان است، روش های آزمون نفوذپذیری به سه دسته تقسیم بندی می شوند

- جعبه سیاه( Black Box )

- جعبه سفید(White Box )

- جعبه خاکستری (Gray Box )

جعبه سیاه(BlackBox )

- در این نوع از آزمون در مورد هدف مشخ صشده یا هیچ اطلاعاتی وجود ندارد، و یا اطلاعات بسیار کمی وجود دارد

- این سناریو به هنگام انجام آزمون نفوذپذیری خارجی بسیار رایج است

در مورد آزمون نفوذپذیری شبکه

- سیستم عامل هدف، نسخه سرویس دهنده و غیره ارائه نخواهد شد

- تنها چیزی که معمولاً ارائه می شود، محدوده آدرسهای IP است

در مورد آزمون نفوذپذیری برنامه های وب

- کد منبع برنامه وب ارائه نخواهد شد

جعبه سفید ( WhiteBox )

- در این نوع از آزمون تقریباً تمام اطلاعات مربوط به هدف ارائه شده است

- این سناریو در آزمون نفوذپذیری داخلی بسیار رایج است، زمانی که سازما نها نگران افشای اطلاعات به بیرون هستند

در مورد آزمون نفوذپذیری شبکه

- اطلاعات مربوط به برنامه در حال اجرا، نسخ ههای مربوطه، سیست معامل و غیره ارائه می شود

در مورد آزمون نفوذپذیری برنامه های وب

- کد منبع برنامه ارائه شده است، که ما را قادر به انجام تحلیل کد منبع ایستا/پویا می سازد

جعبه خاکستری(Gray Box )

- در این نوع از آزمون برخی از اطلاعات ارائه شده و برخی پنهان است

در مورد آزمون نفوذپذیری شبکه

- نام برنامه در حال اجرا ارائه می شود

- نسخه دقیق سروی سهای در حال اجرا ارائه نمی شود

در مورد آزمون نفوذپذیری برنامه های وب

- برخی اطلاعات مانند حسا بهای مورد آزمون و پایگاه داد هها ارائه می شود

- برچسب:

- امنیت شبکه

- نفوذ در شبکه